釣魚網站“入侵”Web3 這些防騙技巧必須學會

發表於 2022-05-25 18:12 作者: 成都鏈安

在維基百科定義中,網絡釣魚(Phishing)是一種企圖從電子通信中,透過僞裝成信譽卓著的法人媒體以獲得如用戶名、密碼和信用卡明細等個人敏感信息的犯罪詐騙過程。

這些通信都聲稱(自己)來自於風行的社交網站(YouTube、Facebook、MySpace)、拍賣網站(eBay)、網絡銀行、電子支付網站(PayPal)、或網絡管理者(雅虎、互聯網服務提供商、公司機關),以此來誘騙受害人的輕信。

網釣通常是透過e-mail或者即時通信進行。它常常導引用戶到URL與接口外觀與真正網站幾無二致的假冒網站輸入個人資料。就算使用強式加密的SSL服務器認證,要偵測網站是否仿冒實際上仍很困難。網釣是一種利用社會工程技術來愚弄用戶的實例,它憑恃的是現行網絡安全技術的低親和度。

在web3世界中,網絡釣魚主要通過twitter、discord、網站僞造等一系列手段實現,通常在過程中伴隨着假托、在线聊天、下餌、等價交換、同情心等社會工程學攻擊(詳見維基百科:社會工程學),讓人防不勝防。

本文將揭露其中幾種web3世界裏常見的釣魚方法,跟我們一起來看看吧。

Phishing

官方Discord被盜,發布釣魚信息

2022年5月23日,MEE6官方Discord遭受攻擊,導致账號被盜,官方discord群裏發布mint的釣魚網站信息。

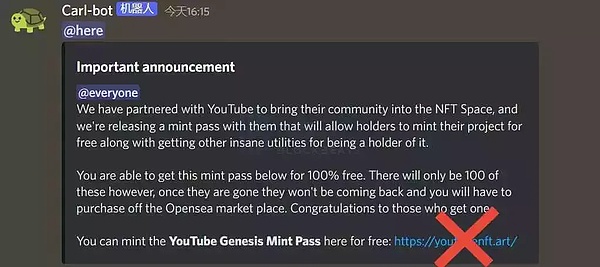

2022年5月6日,NFT交易市場Opensea官方Discord遭受攻擊,黑客利用機器人账號在頻道內發布虛假鏈接,並聲稱“OpenSea與YouTube達成合作,點擊鏈接可參與鑄造限量100枚的mint pass NFT”。

近期,官方discord遭遇攻擊的案例越來越多,經過成都鏈安安全團隊分析,其原因可能有:

項目方員工遭受釣魚攻擊,導致账戶被盜;

項目方下載惡意軟件,導致账戶被盜;

項目方未設置雙因素認證且使用弱密碼導致账戶被盜;

項目方遭受釣魚攻擊,添加惡意書籤從而繞過瀏覽器同源策略,導致項目方Discord token被盜。

防騙技巧

Phishing

周傑倫遭遇釣魚攻擊,價值百萬NFT被盜

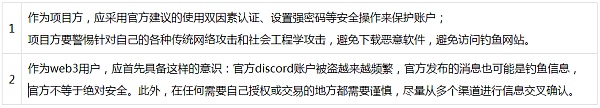

2022年4月1日愚人節,周傑倫在Instagram上發文稱持有的BAYC#3738 NFT已被盜。

據了解,該 NFT 在今年1月由黃立成贈送。在成都鏈安安全團隊的查看之後,發現周傑倫其0x71de2开頭的錢包地址先去mint新項目後遭遇到釣魚鏈接,隨後在11點左右籤名了授權(approve)交易,將NFT的權限授予了0xe34f0开頭的攻擊者錢包,可能這時候傑倫還沒意識到自己的NFT,已經處於風險之中。

僅僅過去幾分鐘,攻擊者就在11:07將無聊猿 BAYC #3738 NFT轉移到自己的錢包地址中,隨後在LooksRare和OpenSea上將盜取的NFT賣掉,獲得約169.6 ETH。

防騙技巧:

Phishing

Google廣告漏洞置頂的釣魚網站

2022年5月10日,Discord和加密威脅緩解系統Sentinel創始人Serpent發推表示,NFT交易平台X2Y2在Google搜索頁面的首個搜索結果是詐騙網站,它利用 Google 廣告的漏洞,使真實網站和詐騙URL看起來完全相同,已經有約100 ETH被盜。

防騙技巧

Phishing

假機器人僞裝成項目方私聊發送釣魚網站

最近,筆者在關注某一新項目時,從項目官網加入到了官方discord社群,加群後按照國際慣例先進行官方機器人身份驗證,然而這一條驗證消息卻是機器人私信發過來的,此時內心有些疑問,但是看到有“機器人”的提示標籤後,也沒多想。

但當我再打开鏈接的時候,發現它自動喚起了我的Metamask錢包,要求輸入密碼,此時基本確定網站有問題。後經過調試分析發現,該網站並非真正的Metamask彈出的,而是虛假網站仿冒的Metamask錢包界面。而如果你輸入密碼,就會要求助記詞驗證,最後密碼和助記詞都會發送到攻擊者的後台服務器,自此,你的錢包就已經被盜了。

防騙技巧

高仿域名和內容的釣魚網站

Phishing

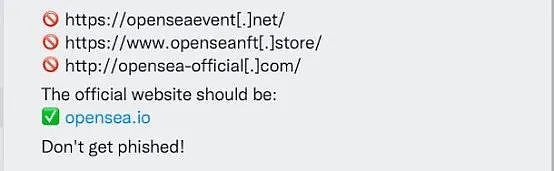

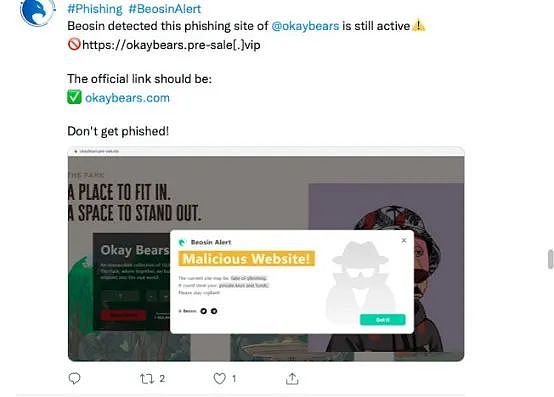

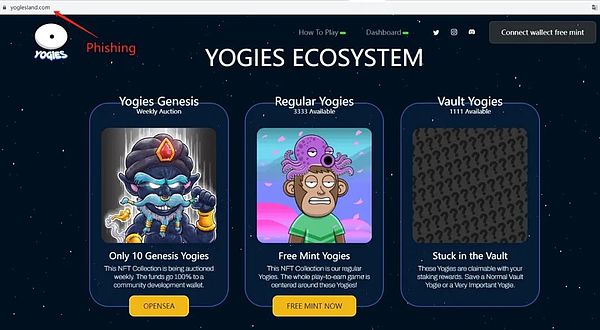

目前筆者在市場上發現了各種各樣的假冒網站,它們大多對官方網站進行域名、內容等超高程度的模仿。這種方式應該是網絡釣魚中最普遍的存在的,其歸納分析,其主要有以下幾種形式:

(1)更換頂級域名,主名不變。例如下圖中官網頂級域名是.com,釣魚網站頂級域名爲.fun。

(2)主名添加單詞或符號進行混淆,比如opensea-office,cyber-kongz等。

(3)添加二級域名進行混淆,進行釣魚欺騙。

防騙技巧

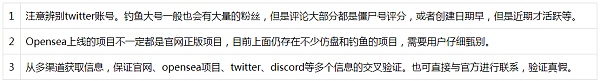

上线了opensea的釣魚項目

Phishing

筆者前段時間在opensea遨遊的時候,發現了一個官網還未开售的項目,卻在opensea上掛牌了10k,接近5.4kowner。一時間警惕心大起,仔細分析發現了釣魚的新套路。這個項目首先利用方式5制作了高仿的官網和相似域名,後在opensea上线了相似名字的項目,且加上free mint等字樣吸引眼球。

此外,還有些釣魚網站也會聯合釣魚twitter一起進行詐騙:

防騙技巧

Phishing

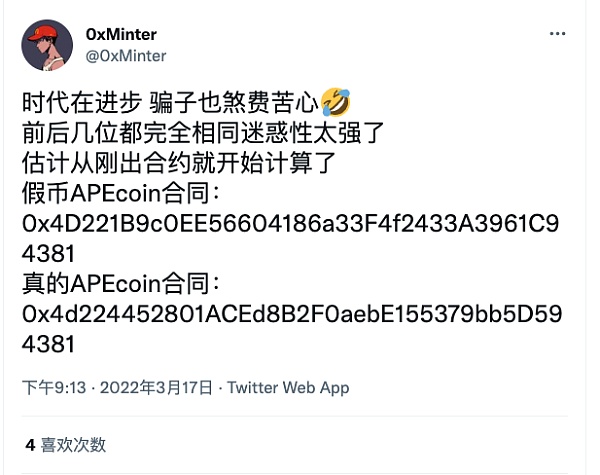

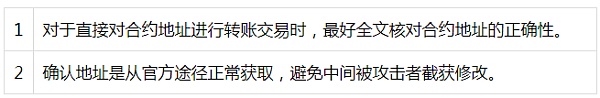

真假合約地址

在今年3月出現了一種新騙局,也是讓人开了眼界。APEcoin項目的合約地址爲:

0x4d224452801ACEd8B2F0aebE155379bb5D594381

而攻擊者僞造了前後幾位均相同的假合約,聯合釣魚宣傳一起進行釣魚詐騙,假合約爲:

0x4D221B9c0EE56604186a33F4f2433A3961C94381

這種攻擊方式不多見,但是迷惑性很強。不少有安全意識的人會下意識看下合約地址前後幾位是否正常,卻幾乎不會有人全部記下來的。

防騙技巧

馬上進行資產隔離,盡快將剩余資產轉移到安全位置,避免更大的損失;

主動發布聲明,告知大家被盜账戶的相關信息,避免危及朋友和社區;

盡可能保留證據,尋求項目方或機構進行後續處理;

可尋求專業的安全公司進行資金追蹤,如成都鏈安。

最後,建議記錄並分享被騙經歷,與大家共勉。反釣魚反詐騙,需要每個人都重視,也需要每個人都參與。

標題:釣魚網站“入侵”Web3 這些防騙技巧必須學會

地址:https://www.coinsdeep.com/article/3061.html

鄭重聲明:本文版權歸原作者所有,轉載文章僅為傳播信息之目的,不構成任何投資建議,如有侵權行為,請第一時間聯絡我們修改或刪除,多謝。